Quest. 분명 당신은 검색 창에 아무 의미도 없는 값을 입력했습니다. 하지만 burp suite라는 취약점 분석 도구를 통해 아래의 유의미한 결과를 출력할 수 있게 되었습니다. 이 도구를 통해 아무 값을 입력하여 아래 사진과 같이 출력하세요.

[난이도-low]

> hint1

GET 방식과 다르게 POST 방식은 전송되는 변수 값이 보이지 않습니다. 하지만 burp suite를 이용한다면 클라이언트에서 서버로 전송되는 값이 모두 보입니다. 이걸 이용하여 값을 조작해봅시다.

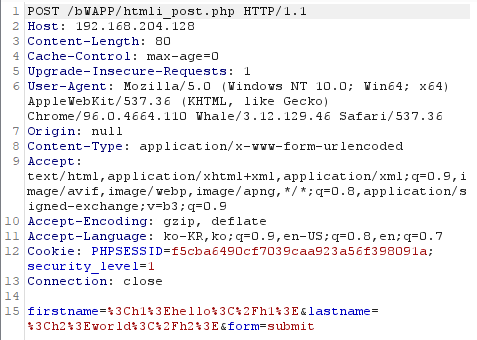

First name에 h1태그를 이용해 hello를 써주고 h2태그를 이용해 world를 입력해보았더니 위와 같이 나타났다.

버프 스위트에 위와 같이 나타났다. 16줄을 확인해보면 내가 작성한 값이 저장되어있는것을 확인할 수 있다.

first name에 <h1>SUCCESS</h1>를 입력했고 last name에 <img src="http://[본인IP]/bWAPP/images/bee_1.png">을 입력해주었다.

그랬더니 다음과 같은 결과를 얻을 수 있었다.

[난이도-medium]

> hint1

페이지 소스 코드를 확인해봅시다.

<p>Enter your first and last name:</p>

<form action="/bWAPP/htmli_post.php" method="POST">

<p><label for="firstname">First name:</label><br />

<input type="text" id="firstname" name="firstname"></p>

<p><label for="lastname">Last name:</label><br />

<input type="text" id="lastname" name="lastname"></p>

<button type="submit" name="form" value="submit">Go</button>

</form>

우리는 form의 정보가 htmli_post.php로 전달됨을 알 수 있습니다.

> hint2

htmli_post.php 파일에 include("functions_external.php");라는 코드가 있습니다.

일부 함수를 functions_external.php 파일에 저장하는 듯 합니다.

> hint3

<과 >을 인코딩 했는데도 여전히 풀리지 않습니다. 더블 인코딩에 대해 알아봐야 할 것 같습니다.

위에서 본 결과와 다르게 h태그가 적용된 결과가 아닌 태그 그대로 출력됨을 확인할 수 있다.

페이지 소스코드를 확인해보았다.

<이 <로 변환되고, >이 >로 변환된다는 것을 확인할 수 있었다.

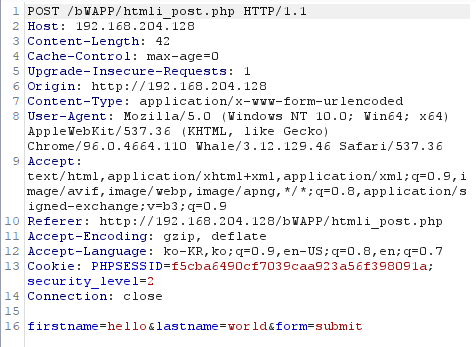

버프 스위트에서 security_level이 1인것을 알 수 있다.

htmli_post.php를 열어주어 확인해주었다. security_level이 1이므로 해당 단계는 xss_check_1에 해당된다.

xss_check_1함수를 찾아주었다.

여기서 <이 <로 변환되고, >이 >로 변환되도록 했다는 것을 알 수 있다.

first name에 %3Ch1%3ESUCCESS%3C%2Fh1%3E

last name에 %3Cimg%20src%3D%22http%3A%2F%2F[본인IP]%2FbWAPP%2Fimages%2Fbee_1.png%22%3E을 입력해주었다. 이는 low단계에 적었던 답들을 인코딩한 값에 해당된다.

[난이도-high] - 풀 수 없는 이유를 설명하세요

hint1. 서버에서 변수를 처리할 때 값을 조작하는 것 같습니다. php 파일을 살펴보면서 변수가 전달되는 과정을 지켜보면 답이 나올 듯 합니다.

+ burp suite가 작동하지 않을 때는 인증서 설정을 확인해보세요.

난이도 high에서는 security_level이 2이다. 이 함수를 위 과정과 동일하게 찾아보도록 하자.

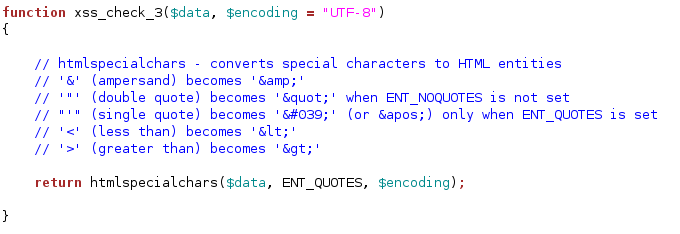

case 2에 해당하므로 xss_check_3함수를 이용한다.

저번 실습에서 본 것과 동일하게 htmlspecialchars함수를 사용하고 있다. 이는 data로 받은 문자열을 UTF-8로 반환하는데 ", ' 둘 다 변환되기 때문에 문제를 풀 수 없다.

'Web Hacking > WEB Hacking 기초' 카테고리의 다른 글

| [SISS] bwAPP 3주차 < SQL injection - GET/search > (0) | 2022.02.09 |

|---|---|

| [SISS] bwAPP 2주차 < HTML injection - stored(Blog) > (0) | 2022.02.08 |

| [SISS] bwAPP 1주차 < HTML injection - Reflected(GET) > (0) | 2022.01.30 |

| [SISS] 웹 프로젝트 5주차 (0) | 2022.01.26 |

| [SISS] XSS Game 05, 06 (0) | 2022.01.22 |